访问控制的概念和目标

访问控制︰针对越权使用资源的防御措施 目标∶防止对任何资源(如计算资源、通信资源或信息资源)进行未授权的访问,从而使资源在授权范围内使用,决定用户能做什么,也决定代表一定用户利益的程序能做什么。

主体与客体

控制策略

- 是主体对客体的相关访问规则集合,即属性集合。访问策略体现了一种授权行为,也是客体对主体某些操作行为的默认

- 访问控制是主体依据某些控制策略或访问权限,对客体本身或其资源赋予不同访问权限的能力,从而保障数据资源在合法范围内得以有效使用和管理

- 访问控制安全策略实施遵循最小特权原则。在主体执行操作时,按照主体所需权利的最小化原则分配给主体权力。最大限度地限制主体实施授权行为,避免突发事件、操作错误和未授权主体等意外情况可能给系统造成的危险。

授权

规定主体可以对客体执行的操作 如:读、写、执行、拒绝访问··· ···

自主访问控制与强制访问控制的比较

- 自主访问控制

- 细粒度

- 灵活性高

- 配置效率低

- 强制访问控制

- 控制粒度大

- 灵活性不高

- 安全性强

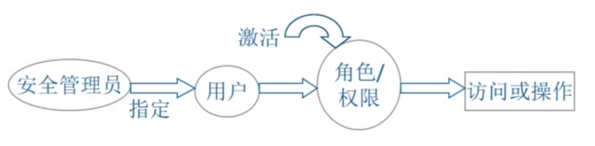

基于角色的访问控制(RBAC)

每个用户必须扮演某种角色

特点:

- 便于授权管理(角色的变动远远低于个体的变动)

- 便于处理工作分级,如文件等资源分级管理

- 利用安全约束,容易实现各种安全策略,如最小 特权、职责分离等

- 便于任务分担,不同角色完成不同的任务

2.5 安全审计

安全审计

受到威胁后,如何从安全事故中恢复过来,使系统尽快运作起来,需要预先采取一些措施。

安全审计是提高安全性的重要工具,它能够再现问题,以帮助事后的责任追查和数据恢复等。

审计技术的出现早于计算机技术,它按照时间顺序产生、记录系统事件,并对其进行检查。安全审计可以跟踪和监测系统中的异常事件,也可以监视系统中其他安全机制的运行情况。

计算机安全审计(Audit)是指按照一定的安全策略,记录历史操作事件,并利用记录进行分析,发现系统漏洞、入侵行为等,并改善系统性能和安全性的一系列过程。

安全审计是对访问控制的必要补充,它会对用户使用何种信息资源、使用的时间,以及如何使用(执行何种操作)进行记录与监控。通过对系统和用户进行充分和适当的审计,能够分析发现安全事件的原因,并提供相应的证据。

日志

日志是安全审计系统的主要组成部分。为了维护自身系统资源的运行状况,计算机系统一般都会有相应的日志系统,记录有关日常事件或者误操作警报的日期及时间。

受到可疑攻击或安全威胁后,可以通过查看事件安全日志来确认可疑或恶意的行为。例如,通过查看事件日志,发现非工作时间某个用户成功登录账户,则可能有人窃取了账号和口令:日志中有多次登录失败的记录,则可能有攻击者尝试进入系统。

安全审计可以分成被动式审计、主动式审计两种。 被动式审计就是简单地记录一些活动,并不做处理。 主动式审计一般包括:结束一个登录会话、拒绝一些主机的访问(包括WEB站点,FTP (File Transfer Protocol,文件传输协议)服务器和电子邮件服务器)、跟踪非法活动的源位置等行为。

安全审计的作用